アカマイ・テクノロジーズ アカマイ、リスト型攻撃レポートを発表金融サービス業界が絶え間なく自動アカウント乗っ取りツールの攻撃にさらされている現状を報告

2018年11月7日 17時51分

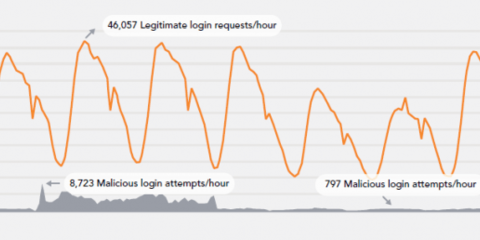

Akamai Technologies, Inc.(NASDAQ:AKAM、以下「アカマイ」)の 2018 年「インターネットの現状/セキュリティ:Credential Stuffing Attacks(リスト型攻撃)」レポートによると、不正ログイン試行は世界中で増加しています。調査結果によると、2018 年 1 月から 4 月までに不正ログインは 1 カ月あたり約 32 億件、2018 年 5 月から 6 月までにボットからの不正ログイン試行は 83 億件以上検出され、月平均 30% の増加となりました。アカマイの研究者の分析によると、2017 年 11 月初めから 2018 年 6 月末ま...